2024. 8. 1. 16:40ㆍsecurity/Forensics

https://forensicscontest.com/2009/12/28/anns-appletv

Ann’s AppleTV – Network Forensics Puzzle Contest

Ann and Mr. X have set up their new base of operations. While waiting for the extradition paperwork to go through, you and your team of investigators covertly monitor her activity. Recently, Ann got a brand new AppleTV, and configured it with the static IP

forensicscontest.com

evidence03.pcap 파일을 분석하여 Ann의 시청 기록, 취향 등을 알아내야 한다.

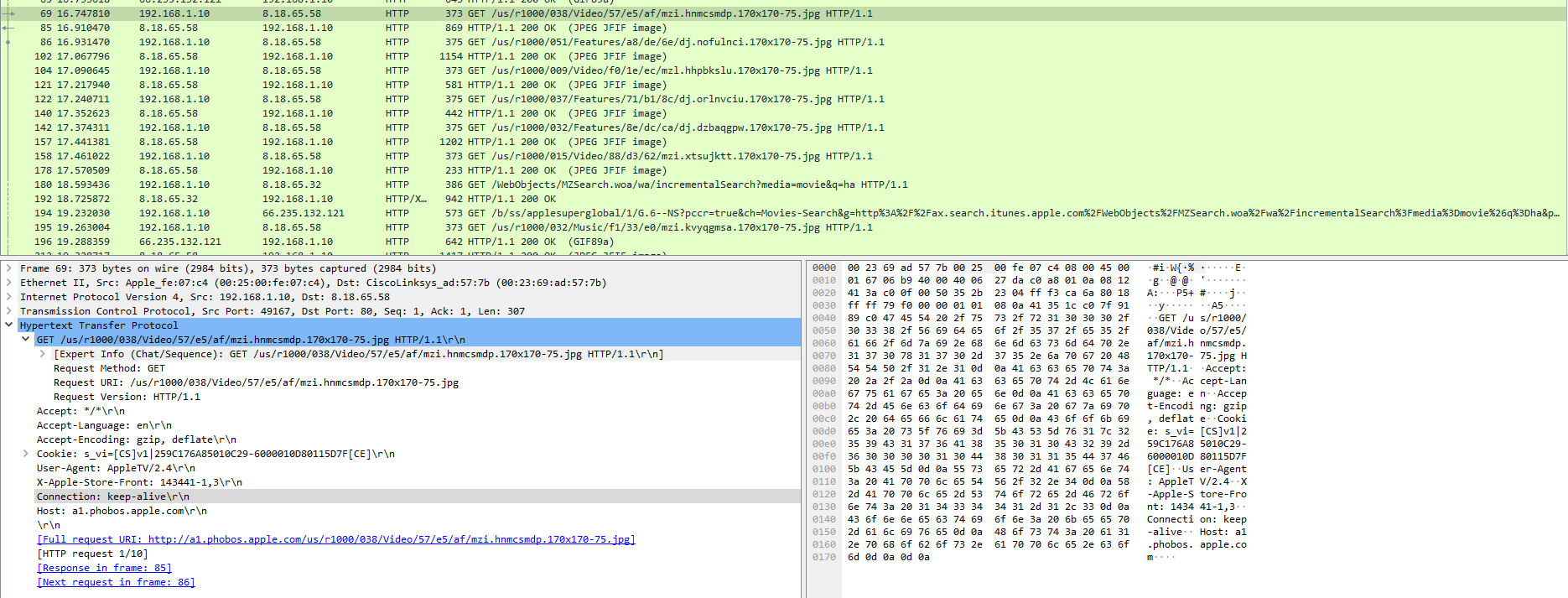

wireshark를 통해 evidence03.pcap을 열어보았다.

여기에서 Ann의 mac 주소를 알 수 있다. Ann의 IP 주소는 192.168.1.10 이므로 Source가 192.168.1.10인 패킷을 살펴보니 source의 mac을 찾을 수 있었다.

1. What is the MAC address of Ann’s AppleTV?

→ 00:25:00:FE:07:C4

HTTP가 쓰인 곳을 자세히 보면 User-Agent: AppleTV/2.4\r\n을 찾을 수 있다.

2. What User-Agent string did Ann’s AppleTV use in HTTP requests?

→ AppleTV/2.4\r\n

패킷들을 살펴보다보니 GET 메소드를 통해 검색한다고 보여서, HTTP로 필터링하여 살펴보았고, 그중에서도 GET이 쓰인 곳을 봐보았다. GET에 대한 정보를 더 찾아보니 GET을 통해 데이터를 전달할 땐,

www.example.com?id=mommoo&pass=1234 위와 같이 url에 데이터를 담는다고 한다. ?까지가 url이고 ?뒤가 데이터이다.

그러다가 GET /b/ss/applesuperglobal/1/G.6--NS?pccr=true&ch=Movies-Search&g=http%3A%2F%2Fax.search.itunes.apple.com%2FWebObjects%2FMZSearch.woa%2Fwa%2FincrementalSearch%3Fmedia%3Dmovie%26q%3Dh&pageName=Movies-Search%20Hints-US&v2=h&h5=ap

라는 url을 찾을 수 있었고, h를 검색한 것으로 보인다. 밑의 jpg 파일들은 h에 따른 검색 결과들이라고 생각할 수 있었다.밑에도 search가 들어간 url이 있었고,

hack이 검색되는 것을 확인할 수 있었다. 우리가 검색할 때 처럼 h-ha-hac-hack 이런식으로 각각의 결과들이 다 나와있는 것을 볼 수 있었고, 검색어가 늘어갈수록 나오는 jpg 파일이 줄어드는 것을 보아 검색 결과로 나온 결과들임이 맞다고 생각할 수 있었다.

3. What were Ann’s first four search terms on the AppleTV (all incremental searches count)?

→ h, ha, hac, hack

이것도 TCP 스트림 따라가기를 쓰면 좀 더 편하게 분석할 수 있다.

스트림 6을 보면

Hackers라는 제목의 영화를 찾을 수 있다. hack을 검색한 후 Hackers라는 영화를 클릭했다는 것을 알 수 있다.

4. What was the title of the first movie Ann clicked on?

→ Hackers

그리고 GET url만 확인하기 위해 클라이언트 패킷만 필터링했다. 스트림을 계속 넘기다가 sneak를 검색하는 것을 찾을 수 있었고, Sneakers라는 영화를 검색한 것도 찾을 수 있었고, 마지막 스트림에선 iknowyourewatchingme를 검색했다는 것을

찾을 수 있었다.

6. What was the title of the second movie Ann clicked on?

→ Sneakers

8. What was the last full term Ann searched for?

→ iknowyourewatchingme

다른 문제의 답은 보이지 않아 다른 방법을 생각해보았다. 도구를 살펴보던 중 TCP 스트림이 아닌 HTTP 스트림 따라가기를 써봤더니 다른 정보들을 찾을 수 있었다. 스트림을 넘기며 preview 검색하던 중 preview-url로 정의된 부분이 있었다.

5. What was the full URL to the movie trailer (defined by “preview-url”)?

→ http://a227.v.phobos.apple.com/us/r1000/008/Video/62/bd/1b/mzm.plqacyqb..640x278.h264lc.d2.p.m4v

마지막으로 Sneakers의 가격을 알아야 한다. price-display를 검색어로 하여 검색했는데

가격이 9.99달러도 있었고, 2.99달러도 있었는데 Buy, Rent를 보아 판매 가격이 9.99달러, 렌트 가격이 2.99달러임을 알 수 있었다.

7. What was the price to buy it (defined by “price-display”)?

→ 9.99달러

'security > Forensics' 카테고리의 다른 글

| Puzzle #4: The Curious Mr. X (0) | 2024.08.09 |

|---|---|

| Puzzle #2: Ann Skips Bail (0) | 2024.07.31 |

| Puzzle #1: Ann's Bad AIM (0) | 2024.07.31 |

| 프로토콜 개념 정리(TCP, UDP, IP, HTTP 등) (0) | 2024.07.26 |

| zip 파일 구조 분석, zipper 문제풀이 (2) | 2024.07.20 |